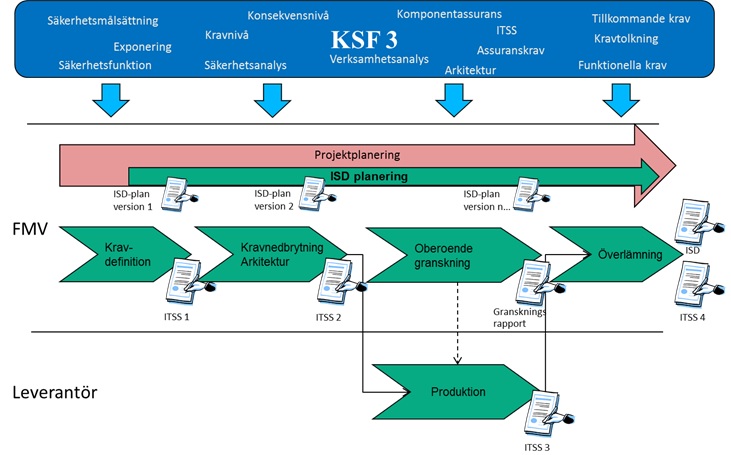

ISD-planering

Alla IT-system har olika förutsättningar för att kunna ackrediteras ur ett IT-/informationssäkerhetsperspektiv. En viktig framgångsfaktor är att tidigt veta vad man behöver göra i det aktuella fallet. ISD-planen kan ses som projektets karta och kompass som medför att även om man rör sig i terrängen via produktprocessens olika steg vet man vart målet (det ackrediterbara systemet) finns, hur man ska nå det samt vilka utmaningar man har på vägen. När man nu vet om utmaningarna tidigt är dessa ofta hanterbara men skulle de i detta tidiga skede ändå visa sig vara för stora finns ofta utrymme för att byta strategi om det behövs. Risken är annars stor att man går ner sig i "informationssäkerhetsträsket" där handlingsutrymmet ofta är förbrukat. Då är det stor risk att verksamhetskraven inte kan uppfyllas eller att projektet drabbas av betydande förseningar och fördyringar.

Kravdefinition

I kravdefinitionen säkerställs att det finns förutsättningar att kunna leverera ett ackrediterbart system. Försvarsmaktens krav på säkerhetsfunktioner - KSF utgör grunden i säkerhetskravställningen och omfattar både funktionella krav samt assuranskrav (tilltro till funktion). Utifrån verksamhetsbehoven kompletteras dessa med tillkommande säkerhetskrav som härrör från analyser av vilka oönskade konsekvenser verksamheten behöver skyddas mot. Här ingår även att ta hänsyn till valda delar av de lagar, förordningar, föreskrifter, bestämmelser och andra regler som IT-systemet omfattas av.

Säkerhetskraven innebär restriktioner för verksamheten och det är viktigt att kontinuerligt ha en dialog så att verksamhetens grundläggande nytta med IT-systemet säkerställs, samtidigt som exponeringen mot kritisk/hemlig information minimeras. Den kravsammanställning som blir resultatet av denna fas fastställs i IT-systemets IT-säkerhetsspecifikation för fas 1 (ITSS 1).

Kravnedbrytning/arkitektur

Eftersom KSF-kraven är generiska och gäller alla typer av IT-system behöver de, utifrån de aktuella förutsättningarna, tolkas och brytas ner till en arkitektur som bedöms vara ackrediteringsbar. Då arkitekturvalen påverkar både verksamhetens nyttjande av IT-systemet såväl som leverantörens möjligheter att utforma en bra produkt i övrigt blir utmaningen här att välja de arkitekturprinciper och arkitekturinriktningar som är de mest effektiva för att säkerställa verksamhetsnyttan och samtidigt nödvändiga för att säkerställa ackrediterbarheten. Även här behövs alltså samverkan med verksamheten så att arkitekturen blir så effektiv som möjligt och detta görs genom att arkitekturförslagen itereras med verksamheten innan ett slutgiltigt val görs. Både FMV SystGL IT-säk och MUST bör här rådfrågas så att ackrediterbarheten kan bedömas innan upphandling. Resultatet från denna fas blir ITSS 2 som utgör underlag till Teknisk Specifikation (TS) som definierar kraven på produkten och Verksamhetsåtagandespecifikation (VÅS) som definierar kraven på leverantörens arbete. Med detta underlag kan därefter upphandling genomföras.

Produktion/Realisering

Under hela produktions-/realiseringsfasen behöver informationssäkerhetsaspekterna beaktas och leverantören förväntas ta ett ansvar för säkerheten i leveransen. Utifrån vad som reglerats i VÅS planerar leverantören säkerhetsarbetet i en egen plan (ISU-plan) med målet att säkerställa kravuppfyllnaden avseende säkerhetskraven (ITSS 3) och utifrån detta ge ett Informationssäkerhetsutlåtande (ISU) där leverantören går i god för det informationssäkerhetsarbete som överenskommits.

Oberoende granskning

Oberoende granskning syftar till att minimera riskerna att FMV arbetar vidare med något som i förlängningen inte visar sig vara ackrediterbart av Försvarsmakten. Ofta finns indikatorer på detta i ett tidigt skede och att fortsätta ändå resulterar vanligtvis i att leveransen till Försvarsmakten uteblir eller medför en avsevärt lägre förmåga än avsett. Oberoende granskning sker primärt i faserna Produktion/Realisering och Överlämning men görs alltså med fördel även i andra faser där man behöver ha kontroll på viktiga informationssäkerhetsaspekter, ex innan upphandling. Om oberoende granskning ska genomföras för att visa på uppfyllnad av Försvarsmaktens krav ska samverkan alltid först ske med FMV SystGL IT-säk och MUST.

Överlämning

I överlämningen säkerställs att FMVs leverans uppfyller Försvarsmaktens informationssäkerhetskrav, både KSF och tillkommande krav. Detta redovisas i FMVs säkerhetstekniska ackrediteringsunderlag, ITSS 4, och med detta som grund kan FMV förhoppningsvis deklarera att FMV tar det ansvar som ISD syftar till. Om krav ska uppfyllas genom egenskaper inom Försvarsmaktens verksamhet, den fysiska miljön etc. (s.k. krav på omgivningen) ska detta tydliggöras i deklarationen.